Wie robust ist Ihr Schild gegen Cyber-Angriffe?

Eine umfassende IT-Sicherheitsstrategie ist unerlässlich, um Unternehmensdaten zu schützen, die Geschäftskontinuität zu gewährleisten und das Vertrauen der Kunden zu erhalten.

Sprechen Sie mit unsaxxessio – der starke Partner für eine verlässliche IT-Sicherheitsstrategie

Security Audits

In der digitalen Geschäftswelt ist IT-Sicherheit von höchster Bedeutung. Security Audits helfen Unternehmen, die Sicherheit ihrer Informationssysteme zu gewährleisten und Schwachstellen aufzudecken.

IT-Sicherheitsstrategie

In einer vernetzten Welt sind robuste IT-Sicherheitsstrategien für Unternehmen entscheidend, um den Schutz von Daten, Kunden und Ruf zu gewährleisten. Eine gut durchdachte Sicherheitsstrategie dient nicht nur der Risikominimierung, sondern stärkt auch das Vertrauen von Kunden und Geschäftspartnern.

Training

Unsere Schulungen und Workshops vermitteln Ihrem Team das Wissen und die Fähigkeiten, um die neuesten Technologien und Best Practices erfolgreich anzuwenden.

Sicherheitsintegration in Softwareprojekten

Wir sorgen für die Einbindung von Sicherheitsmaßnahmen in Ihre Software. Damit sind Ihre Anwendungen von Anfang an geschützt.

Security Audits für Ihr Unternehmen

Nutzen Sie Security Audits, um potenzielle Schwachstellen zu erkennen und zu beheben, um die Sicherheit Ihrer IT-Systeme zu gewährleisten und die Integrität sensibler Daten zu schützen.

Warum Sicherheitsaudits für Unternehmen unerlässlich sind

Security Audits bieten Unternehmen eine Vielzahl von Vorteilen. In einer Zeit, in der Datenschutzverletzungen alltäglich sind, ist Vertrauensbildung von größter Bedeutung. Regelmäßige Sicherheitsüberprüfungen signalisieren Engagement für Datenschutz und Informationssicherheit, stärken das Vertrauen der Stakeholder und können sogar als Wettbewerbsvorteil dienen.

Proaktiver Schutz ist in der Cyberwelt unerlässlich, da Vorbeugung besser als Heilung ist. Security Audits identifizieren potenzielle Schwachstellen und Bedrohungen, was das Risiko teurer Sicherheitsverletzungen verringert.

Ressourceneffizienz ist ebenfalls ein Schlüsselfaktor, da die Identifizierung spezifischer Schwachstellen es Unternehmen ermöglicht, ihre Sicherheitsbemühungen und -investitionen zu optimieren. Dies verbessert das Kosten-Nutzen-Verhältnis und minimiert Ressourcenverschwendung.

Zudem sind Sicherheitsaudits in vielen Branchen nicht nur bewährte Praxis, sondern eine geschäftliche Anforderung. Durch regelmäßige Audits können Unternehmen sicherstellen, dass sie alle notwendigen Geschäftsanforderungen erfüllen und potenzielle rechtliche oder finanzielle Strafen vermeiden.

IT Sicherheitsstrategie

Risikominimierung

Jedes Unternehmen, unabhängig von seiner Größe, ist potenziellen Cyber-Bedrohungen ausgesetzt. Eine gut durchdachte IT-Sicherheitsstrategie ermöglicht es Unternehmen, solche Bedrohungen frühzeitig zu erkennen, zu bewerten und geeignete Maßnahmen zu ergreifen. Dies reduziert nicht nur das Risiko eines erfolgreichen Angriffs, sondern sorgt auch dafür, dass Unternehmen besser vorbereitet sind, um potenzielle Probleme effizient zu beheben.

Schutz sensibler Daten

In der digitalen Ära speichern Unternehmen eine Fülle von Informationen - von Mitarbeiterdaten bis hin zu vertraulichen Kundendaten. Ein unbefugter Zugriff oder ein Verlust dieser Daten kann zu erheblichen finanziellen Schäden, Rechtsstreitigkeiten und einem beschädigten Unternehmensimage führen. Mit einer robusten IT-Sicherheitsstrategie können solche Vorfälle vermieden und der Schutz dieser kritischen Daten gewährleistet werden.

Einhaltung gesetzlicher Vorschriften

Regulierungen wie die DSGVO in Europa legen strenge Richtlinien für den Umgang mit persönlichen Daten fest. Unternehmen, die diese Vorschriften nicht einhalten, können mit erheblichen Bußgeldern belegt werden. Eine gründliche IT-Sicherheitsstrategie stellt sicher, dass Unternehmen nicht nur gesetzliche Vorschriften einhalten, sondern auch die hohen Standards erfüllen, die Kunden und Partner erwarten.

Vertrauensbildung und Verlässlichkeit

Vertrauen ist ein wesentliches Element in der Geschäftswelt. Kunden, Partner und Stakeholder wollen wissen, dass ihre Daten und Interaktionen mit einem Unternehmen sicher sind. Ein Unternehmen, das proaktiv seine IT-Sicherheitsmaßnahmen kommuniziert und umsetzt, stärkt dieses Vertrauen und hebt sich von der Konkurrenz ab.

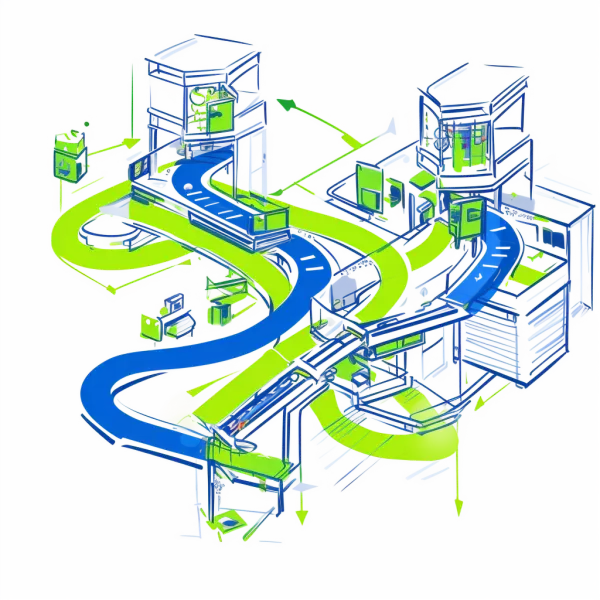

Ganzheitliche IT-Sicherheitsstrategie zur digitalen Bedrohungsanalyse und Prävention

In der digitalen Landschaft ist es entscheidend, Bedrohungen frühzeitig zu erkennen, Risiken zu bewerten und Gegenmaßnahmen zu ergreifen. Physische Sicherheit, Netzwerksicherheit und Endpunktsicherheit sind wichtige Aspekte. Sicherheitsstrategien müssen physische Bedrohungen, Netzwerkrisiken und Gerätesicherheit berücksichtigen.

Schlüsselrolle einer ganzheitlichen IT-Sicherheitsstrategie

- Physische Sicherheit:

Während viele Sicherheitsbedenken in der digitalen Welt liegen, dürfen physische Bedrohungen nicht vernachlässigt werden. Dazu gehören der Zugriff auf Serverräume, Datenspeicherungsstandorte und andere kritische Infrastrukturen.

- Netzwerksicherheit:

Jede Interaktion, die über ein Netzwerk erfolgt, birgt potenzielle Risiken - sei es ein einfacher Webseitenaufruf oder der Versand sensibler E-Mails. Unternehmen müssen sicherstellen, dass ihr Netzwerkverkehr geschützt ist, um unbefugten Zugriff, Datenverlust oder andere Angriffe zu verhindern.

- Endpunktsicherheit:

Jedes Gerät, das mit dem Unternehmensnetzwerk verbunden ist, von Desktop-Computern bis zu mobilen Geräten, stellt einen potenziellen Eintrittspunkt für Bedrohungen dar. Es ist entscheidend, diese Endpunkte zu sichern und sicherzustellen, dass sie regelmäßig auf Sicherheitslücken geprüft werden.

Best Practices und Fallstricke für IT-Sicherheitsstrategie in modernen Unternehmen

Regelmäßige Sicherheitsüberprüfungen:

Es reicht nicht aus, einmal eine Sicherheitsstrategie zu implementieren und dann zu vergessen. Mindestens einmal jährlich sollten Unternehmen ihre Sicherheitssysteme und -praktiken überprüfen, um sicherzustellen, dass sie immer noch aktuell und effektiv sind.

Mitarbeiterschulung:

Ein großer Teil der Sicherheitsverletzungen wird durch menschliche Fehler verursacht. Regelmäßige Schulungen können sicherstellen, dass Mitarbeiter die Best Practices der Cybersicherheit kennen und anwenden.

Zwei-Faktor-Authentifizierung nutzen:

Ein Passwort allein reicht oft nicht aus. Mit Zwei-Faktor-Authentifizierung, bei der Benutzer ihre Identität durch eine zweite Methode bestätigen müssen (z. B. einen Code von ihrem Smartphone), wird eine zusätzliche Sicherheitsebene hinzugefügt.

Nicht auf "Sicherheit durch Obskurität" verlassen:

Einige Unternehmen glauben fälschlicherweise, dass sie sicher sind, weil sie klein sind oder ihre Systeme nicht gut bekannt sind. Doch Cyberkriminelle nutzen Automatisierungstools, um eine breite Palette von Systemen anzugreifen. Es ist daher entscheidend, proaktive Sicherheitsmaßnahmen zu ergreifen, unabhängig von der Größe oder Bekanntheit des Unternehmens.

Cyber Security Maßnahmen: Das Leistungsangebot von axxessio

axxessio als Vertrauenspartner für die Stärkung der IT-Sicherheit

Cyber Security Trainings sind ein unverzichtbarer Bestandteil jedes Unternehmens, um den Schutz gegen wachsende Cyberbedrohungen zu erhöhen. axxessio bietet nicht nur Schulungen, sondern auch umfassende Dienstleistungen zur Analyse von Sicherheitslücken, und zur Begleitung von Unternehmen aus der kritischen Infrastruktur bei der Umsetzung der NIS2-Richtlinien. Sie ist ein vertrauenswürdiger Partner in dieser wichtigen Branche und ermöglicht es Unternehmen, ihre Sicherheitsmaßnahmen zu verstärken und ihre digitalen Assets zu schützen.

Technologien und Tools

axxessio nutzt die neuesten Technologien und Tools aus dem Bereich der black-hat-hacker in der Cyber Security, um realistische Schulungsumgebungen zu schaffen und die Teilnehmer auf reale Szenarien vorzubereiten.

Best Practices und Fallstricke

axxessio vermittelt nicht nur bewährte Sicherheitspraktiken, sondern warnt auch vor häufigen Fallstricken und Fehlern, die vermieden werden sollten.

Dabei steht die Sicherheit der Kunden bei axxessio an erster Stelle. Alle Schulungen und Aktivitäten werden unter strengen Sicherheitsrichtlinien durchgeführt, um Datenschutz und Vertraulichkeit zu gewährleisten.

Fallstudien

axxessio's Cyber Security Schulungen bieten praxisorientiertes Lernen mit realen Fallbeispielen und bewährten Lösungsansätzen. Teilnehmer analysieren Beispielangriffe für ein tiefes Verständnis, lernen proaktiv auf Bedrohungen zu reagieren und Sicherheitsmaßnahmen zu optimieren.

Stärken Sie Ihr Team mit gezielten

IT-Sicherheitsschulungen von axxessio

axxessio bietet gezielte Mitarbeiterschulungen im Bereich Cyber Security an, um Mitarbeiter für die Gefahren und Herausforderungen in der digitalen Welt zu sensibilisieren. Diese Schulungen sind darauf ausgerichtet, das Verständnis der Mitarbeiter für potenzielle Bedrohungen zu vertiefen, Angriffstaktiken zu erkennen und bewährte Sicherheitspraktiken zu vermitteln. Durch diese Schulungen sind die Mitarbeiter besser darauf vorbereitet, Sicherheitslücken zu erkennen und aktiv zu deren Schließung beizutragen, was zur Stärkung der Gesamtsicherheit des Unternehmens beiträgt.

axxessio ermöglicht es Unternehmen somit, ihr menschliches Kapital als wichtigen Schutzschild gegen Cyberangriffe zu nutzen. Die Schulungen können online oder vor Ort stattfinden.

Risikobewertung und -management

Identifikation und Bewertung von Sicherheitsrisiken in Unternehmen.

Sicherheitsrichtlinien und -verfahren

Entwicklung und Implementierung von Sicherheitsrichtlinien und -verfahren, um Sicherheitslücken zu schließen.

Schulungen und Sensibilisierung

Schulung der Mitarbeiter, um sie für die neuesten Bedrohungen zu sensibilisieren und bestmögliche Sicherheitspraktiken zu vermitteln.

Incident Response

Vorbereitung auf und Reaktion auf Cybersecurity-Vorfälle.

Analyse von Sicherheitslücken

Identifizierung von Schwachstellen und Sicherheitslücken in den IT-Systemen eines Unternehmens.

Schließung von Sicherheitslücken

Entwicklung von Maßnahmen und Strategien zur Behebung von Sicherheitslücken.

NIS2 Begleitung

Unterstützung von Unternehmen aus der kritischen Infrastruktur bei der Umsetzung der NIS2-Richtlinien zur Erhöhung der Cybersicherheit.